Con motivo del "Día Mundial de la Contraseña" de este año, el fabricante de seguridad Kaspersky publicó un estudio que muestra que cuando se utiliza una sola GPU de alta gama para descifrar por fuerza bruta hashes de contraseñas protegidos por el algoritmo MD5, alrededor del 60 % de las contraseñas se pueden descifrar en una hora, y alrededor del 48 % de ellas incluso se pueden descifrar en un minuto, lo que generó renovadas preocupaciones en la industria sobre la seguridad de las contraseñas tradicionales.

Para el estudio, Kaspersky seleccionó un conjunto de muestra que contenía más de 231 millones de contraseñas únicas de bases de datos filtradas en la web oscura, 38 millones de las cuales eran datos nuevos de la ronda anterior de investigación. Los investigadores utilizaron MD5 para volver a codificar estas contraseñas de texto sin formato y realizaron pruebas de descifrado en una sola tarjeta gráfica NVIDIA RTX 5090. Los resultados mostraron que la gran mayoría de las contraseñas podían recuperarse en muy poco tiempo, lo que también puso de relieve la fragilidad de los sistemas criptográficos modernos en el contexto de la creciente popularidad del hardware de alto rendimiento.

Aunque la RTX 5090 no es una tarjeta gráfica convencional para usuarios de escritorio comunes y es costosa, Kaspersky señaló que esto no constituye un umbral sustancial. Los atacantes pueden alquilar GPU de nivel similar a bajo costo a través de servicios en la nube y "cobrar por hora" para descifrar contraseñas. Esto significa que incluso si una empresa o un sitio web común y corriente no implementa localmente hardware tan costoso, una vez que se filtra su base de datos de contraseñas, seguirá enfrentando capacidades de craqueo de alta intensidad en escenarios de ataque de la vida real.

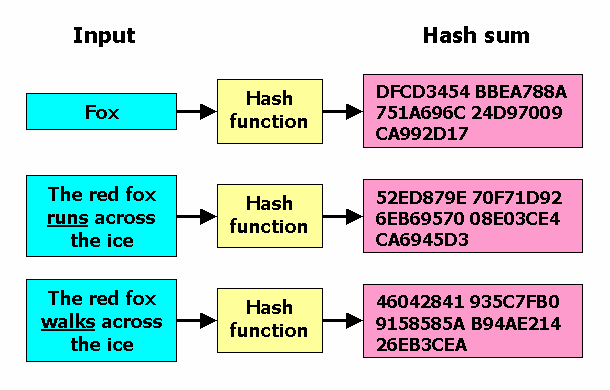

El informe de investigación enfatiza que la conclusión de esta prueba no está dirigida a la contraseña de texto sin formato en sí, sino que señala el riesgo estructural de los "algoritmos de hash rápidos": cualquier sistema que solo dependa de algoritmos de hash de alta velocidad como MD5 para almacenar contraseñas ya no será lo suficientemente seguro después de que se robe la base de datos. Kaspersky declaró sin rodeos en el informe que "un atacante sólo necesita una hora para descifrar tres de las cinco contraseñas de la lista filtrada". A medida que el rendimiento de la GPU continúa mejorando, el tiempo de búfer de seguridad que queda para los hashes de contraseñas tradicionales se está acortando drásticamente.

El análisis de Kaspersky cree que una razón clave para la mejora en la eficiencia de los ataques radica en la alta previsibilidad de la selección humana de contraseñas. A través del análisis de patrones de más de 200 millones de contraseñas filtradas, los investigadores descubrieron que muchos usuarios todavía usan contraseñas "rutinarias", como palabras comunes, secuencias numéricas y combinaciones de secuencias de teclado. Estos patrones pueden integrarse fácilmente en ataques de diccionario y algoritmos de descifrado optimizados para reglas, lo que acorta en gran medida el tiempo necesario para búsquedas exhaustivas.

Este estudio también contrasta con la ronda anterior de análisis similar realizada por Kaspersky en 2024. Los resultados muestran que la fragilidad general de las contraseñas en 2026 se ha deteriorado ligeramente en comparación con hace dos años. Aunque la magnitud no es grande, sólo un aumento de unos pocos puntos porcentuales, la tendencia sigue avanzando en la dirección de "romperse más fácilmente". Kaspersky señaló que la principal motivación para que los atacantes "aumenten la velocidad" proviene de la iteración anual del rendimiento de la GPU, mientras que las mejoras en los hábitos de contraseña de los usuarios casi se han estancado, lo que hace que la brecha entre ataque y defensa siga ampliándose.

En la discusión sobre el "Día Mundial de la Contraseña", muchos expertos en seguridad creen que en lugar de continuar celebrando el "Día de la Contraseña", es mejor cambiar este día por el "Día de Despedida de la Contraseña" para promover que la industria se deshaga de la dependencia de una sola contraseña lo antes posible, o al menos remodele completamente la arquitectura de seguridad de la cuenta. Aunque la afirmación de que "las contraseñas están muertas" se ha exagerado repetidamente durante muchos años, la realidad es que la mayoría de los usuarios y empresas todavía dependen en gran medida de las contraseñas para iniciar sesión. Los correos electrónicos promocionales de seguridad y las campañas de marketing continúan cada año, pero no han podido revertir fundamentalmente la situación actual de contraseñas débiles, reutilización frecuente y protección deficiente.

Chris Gunner, el “CISO bajo demanda” del proveedor de servicios administrados Thrive, dijo en una entrevista por correo electrónico que no es necesario abandonar las contraseñas por completo, pero debe integrarse en una “estrategia de seguridad de identidad” más amplia en lugar de existir de forma aislada. Señaló que incluso las contraseñas seguras, si el entorno de gestión de identidad y acceso carece de una gobernanza unificada, pueden resultar ineficaces debido a una configuración imprecisa, secuestro de sesión o abuso de permisos. Por lo tanto, es mejor vincular las contraseñas al segundo factor, dando prioridad a factores como la biometría, que son más difíciles de eludir.

Gunner sugirió además integrar la autenticación multifactor con el gobierno de la identidad y la protección del terminal para construir un modelo de confianza cero más completo y reducir el riesgo de movimiento lateral después de que una sola cuenta se vea comprometida mediante un control de acceso refinado y una verificación continua. En su opinión, las organizaciones deberían asumir que "tarde o temprano se abrirá la primera puerta" y construir detrás de ella múltiples capas de defensa, en lugar de depositar todas sus esperanzas en contraseñas complejas y en un "almacenamiento de hash correcto".

Steven Furnell, miembro senior de IEEE y profesor de seguridad de redes en la Universidad de Nottingham, recordó que la cuestión de las contraseñas no puede limitarse a "enseñar a los usuarios a salvarse a sí mismos". Dijo que las contraseñas realmente no desaparecerán durante mucho tiempo en el futuro, y que la implementación de tecnologías de seguridad de nueva generación (como el inicio de sesión sin contraseña, Passkey, etc.) también es extremadamente desigual. Muchos sitios web y servicios aún no han brindado soporte, lo que hace que los usuarios tengan que alternar entre contraseñas tradicionales y nuevas soluciones, lo que genera una experiencia fragmentada y riesgos coexistentes.

Furnell señaló que muchos servicios actuales no explican claramente a los usuarios cómo crear contraseñas seguras que cumplan con los estándares modernos, o simplemente no implementan políticas de contraseñas lo suficientemente estrictas, lo que permite a los usuarios registrarse o modificar fácilmente el proceso a través de contraseñas débiles, ocultando peligros desde la fuente. En su opinión, la verdadera señal que debería enviar este "Día Mundial de la Contraseña" no es pedir una vez más a los usuarios que "mejoren conscientemente la conciencia sobre la seguridad", sino instar a aquellos sitios web y proveedores de servicios que todavía utilizan contraseñas como principal método de autenticación a que asuman sus debidas responsabilidades de seguridad y promuevan la implementación de opciones de inicio de sesión más seguras y requisitos de contraseña más razonables.

Según muchos expertos, ya sea adoptando reglas más estrictas de administración de contraseñas o cambiando a autenticación multifactor, clave de acceso o incluso soluciones "sin contraseña", la iniciativa no debería recaer enteramente en el usuario final, sino que requiere que las organizaciones y proveedores de servicios realicen ajustes arquitectónicos sistémicos. En una época en la que la potencia de cálculo de la GPU es abundante y los algoritmos de hash rápidos como MD5 son inútiles, cualquier contraseña que se considere "compleja, aleatoria y hash" no debe considerarse como la última línea de defensa, sino simplemente como una cerradura básica en la puerta. Lo que realmente determina el resultado final de la seguridad es todo el sistema de control de acceso e identidad que hay detrás.